All Tips

Git und der Gitflow-Workflow

Kern : Arbeiten Sie in professionellen Projekten niemals direkt auf dem Master-Branch.

Mikroservices vs. Monolith-Architektur

Tipp: Migrieren Sie nicht zu Mikroservices, wenn Ihr Team klein ist; die Komplexität kann Sie überfordern.

Malware-Analyse und technisches Sandboxing

Fakt : Moderne Malware erkennt virtuelle Maschinen und verhält sich dort harmlos.

Firewalls der nächsten Generation (NGFW)

Tipp : Moderne Firewalls analysieren das Verhalten von Anwendungen.

OAuth 2.0 und OpenID Connect Protokolle

Kern : OAuth dient der Autorisierung, OpenID der Authentifizierung.

SQL-Injection: Anatomie einer Schwachstelle

Hinweis : Vertrauen Sie niemals Benutzereingaben. Bereinigen Sie alle Daten.

Public-Key-Kryptographie: RSA und Elliptic Curve

Kern : Asymmetrische Kryptographie ist die Basis für HTTPS und digitale Signaturen.

Wi-Fi 6 Sicherheit und WPA3: Verschlüsselung der nächsten Generation

Hinweis: WPA3 schützt vor Brute-Force-Angriffen, selbst bei schwachen Passwörtern.

Dynamisches Routing: BGP und OSPF verstehen

Fakt: OSPF wird intern genutzt; BGP hält das gesamte Internet zusammen.

Glasfaser-Infrastruktur: Daten mit Lichtgeschwindigkeit

Kern: Glasfaser leitet keinen Strom und ist daher immun gegen elektrische Störungen.

IPv4- vs. IPv6-Adressierung: Die Zukunft des Internets

Tipp: IPv6 macht NAT überflüssig und verbessert die Netzwerkeffizienz.

TCP/IP-Protokoll und OSI-Modell: Abstraktionsebenen

Technischer Fakt: Das OSI-Modell ist theoretisch (7 Schichten), TCP/IP ist die reale Internet-Implementierung.

Chipsätze und Mainboards

Fakt : Der Chipsatz steuert die Erweiterbarkeit (USB, M.2) des Systems.

Funktionsweise einer modernen GPU

Tipp : GPUs nutzen massiv parallele Verarbeitung (SIMD).

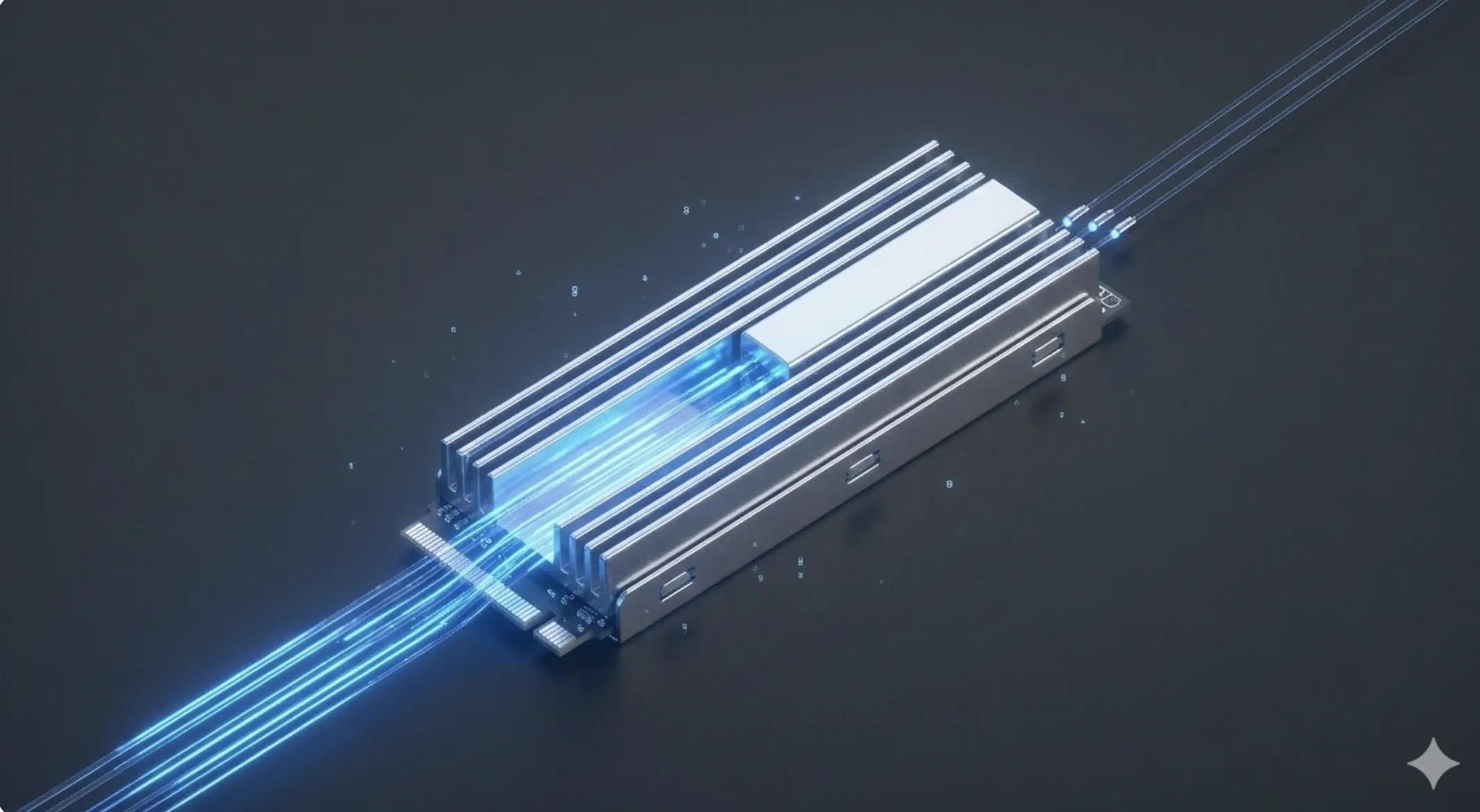

NVMe-Speicher und PCIe 5.0

Hinweis: PCIe 5.0 SSDs benötigen eine aktive Kühlung.